本篇目录:

口令和秘钥的区别物联网安全

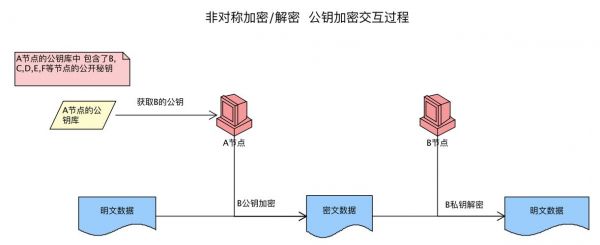

1、公钥加密算法加密和解密使用不同的密钥。其中加密的密钥被公开,称为公钥;解密的密钥被保密,称为私钥。公钥、私钥是密切关联的,从私钥可推导出公钥,但从公钥推导出私钥是计算上不可行的。

2、不一样,密码一般是指口令,秘钥一般是指软件的许可证,有密钥才可以运行,才是正版。

3、因此无法实现数据签名和不可否认性等功能,使得密钥比密码更为安全。

4、这就是密码和口令的区别,密码并不是一扇门,而是珠宝本身,只有当密码正确时,珠宝才是珠宝,密码错误的话,珠宝便不是珠宝,而是破铜烂铁。

为什么说在人工智能时代,信息安全要放在第一位?

1、”马丁·赫尔曼表示,互联网的安全问题是具有根源性的,是因为在当时创建时没有基于安全的考虑。

2、只要有互联网,就必须有网络安全。曾经看到知乎一位网友说:只要是人写的代码就有漏洞。没有不存在漏洞的系统,只有没被发现漏洞的系统。细品之后,你会发现这句话的确有一定道理。

3、此外,人工智能系统自身也可能存在漏洞,使其易受到攻击,从而导致严重的后果。因此,保障信息安全成为了人工智能时代的重中之重。

简述两种物联网密钥管理技术的原理;

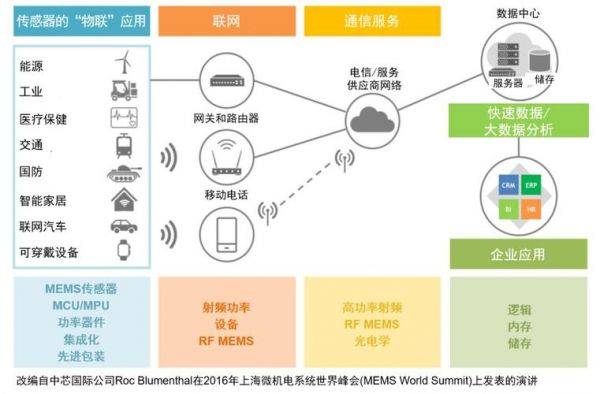

1、物联网一词已经渗透到我们生活的方方面面。事实上,物联网技术的原理就是在计算机互联网的基础上,利用RFID、无线数据通信等技术,构建覆盖全球上千栋建筑的“物联网”。

2、通过公开密钥加密技术实现对称密钥的管理使相应的管理变得简单和更加安全,同时还解决了纯对称密钥模式中存在的可靠性问题和鉴别问题。

3、TPM技术的原理 TPM技术的核心是一个安全芯片,它集成了密码学算法、密钥管理和安全存储等功能。TPM芯片在计算机启动时自动进行初始化,并生成一个唯一的身份标识符,称为“TPMEndorsementKey”(EK)。

4、PKI基于公钥理论,建立在公钥加密技术之上,了解PKI就先了解公钥加密技术。Public Key Infrastructure 公钥基础设施 在传统密码体制中,用于加密的密钥和解密的密钥完全相同,通过这两个密钥来共享信息。

5、简述物联网应用的技术架构,并分析各部分的作用如下:是指掌握射频、嵌入式、传感器、无线传输、信息处理、物联网域名等物联网技术。

到此,以上就是小编对于公钥和私钥加密的工作原理的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏